Https-порт

Содержание:

- Https-порт: историческая справка

- Открываем порт через Брандмауэр Windows

- Что такое порт?

- Разница между HTTP и HTTPS

- Отличие между http и https

- # Настройка предпочтений

- # Смена регистрационного ключа

- # Offline-регистрация

- Как сделать с помощью Nginx редирект с https на http

- Устранение неполадок с сертификатамиTroubleshoot certificate problems

- Все платформы — сертификат не является довереннымAll platforms — certificate not trusted

- DOCKER — сертификат не является довереннымDocker — certificate not trusted

- Windows — сертификат не является довереннымWindows — certificate not trusted

- OS X — сертификат не является довереннымOS X — certificate not trusted

- Что дает HTTPS для ранжирования сайта?

- Вкладка — Макет в Word

- Как подключить HTTP/2

- Что дает HTTPS в поиске Яндекс и Google

- Детали

- Ключи

- Форекс

- Структура

- Безопасность протокола https-порта

- Преимущества перехода на HTTPS

- Отказ от HTTPS/HSTS при создании проектаOpt-out of HTTPS/HSTS on project creation

Https-порт: историческая справка

Https создала компания Netscape Communications в 1994 году для своего веб-браузера Netscape Navigator. Первоначально https использовался с протоколом SSL. По мере того как SSL превратился в систему безопасности транспортного уровня (TLS), https был официально определен RFC 2818 в мае 2000 года.

Исторически https-соединения в основном использовались для платежных операций в World Wide Web (Всемирной паутине), электронной почте и для конфиденциальных транзакций в корпоративных информационных системах. В конце 2000-х и начале 2010-х гг. https-протокол начал широко использоваться для защиты аутентификации страниц на всех типах веб-сайтов, обеспечения безопасности учетных записей и конфиденциальности пользователей, личных данных и приватного просмотра веб-страниц.

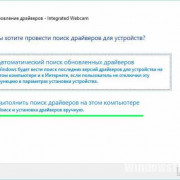

Открываем порт через Брандмауэр Windows

Брандмауэр служит защитой (экраном) от внедрения опасных и шпионских программ и вирусов, которые могут проникнуть из интернет-сети. Он отслеживает исполняемые процессы и трафик. С его помощью можно разблокировать порты для конкретной задачи.

Процесс деблокирования выглядит так:

- Заходим в «Пуск/Панель управления/Система и безопасность» и находим «Брандмауэр Защитника Windows» (либо «Брандмауэр Windows»).

- Выбираем пункт «Дополнительные параметры».

- В этом меню содержится список процессов, использующих каналы для подключения к серверам. Для того чтобы открыть порты в брандмауэре, нажимаем на «Правила для входящих подключений» и «Создать правило».

- Если вам известно, какой именно канал вам нужен, то указываем пункт «Для порта».

Ради примера попробуем открыть порт 27015 для сетевого шутера Counter-Strike 1.6.

Выбираем «Разрешить подключение» и жмем «Далее».

Выделяем галочками все варианты.

Вписываем имя программы, например, CS 1.6» и нажимаем кнопку «Готово».

Созданное нами правило появится в общем списке. Теперь порт для игры открыт. Этот способ является стандартным и он идентичен для последних версий Windows, начиная с «семерки».

По тому же принципу вы можете открыть порт 8080 и 443, которые отвечают за передачу данных через http-сервер и https-сервер повышенной безопасности для онлайн-игр, сервисов, кассовых аппаратов и прочих услуг.

Что такое порт?

Порты используются для подключения различного программного обеспечения. Каждая программа использует свой порт, потому что две программы не могут использовать один и тот же. В итоге такое подключение приведет к ошибкам соединения. На номер порта выделается 16 бит, то есть максимальное количество портов в таком случае равно 65 536.

Имеется только 2 варианта порта: UPD и TCP. Различаются они только в том, что на UDP нагрузка на сервер, где используется данная технология, в несколько раз меньше. Все из-за того, что данный метод не проверяет процесс доставки пакетов получателю, он просто их отправляет. Следовательно, требуется меньше вычислительной мощности сервера, в отличие от TCP, где все подлежит строгому контролю. Порт HTTPS принадлежит именно к TCP. Поэтому он настолько надежный и популярный.

Разница между HTTP и HTTPS

HTTP – открытый протокол передачи данных, а HTTPS – закрытый, имеющий надстройку шифрования. Первый по умолчанию использует 80 порт и никак не отображается в браузере, второй – 443, а его название отображается в браузере возле домена с пометкой серого значка замочка. Это сразу бросается в глаза. Увидев такой в адресной строке, можете не переживать – передаваемые данные шифруются сайтом, их не получится добыть третьим лицам. То есть сайты с HTTPS вызывают больше доверия у посетителей, ведь многие знают о значении этой технологии.

Данные, передаваемые по HTTP, меньше по объёму, поэтому их передача в обе стороны занимает чуть меньше времени. Но, если сайт нормально оптимизирован, то разница в скорости не будет бросаться в глаза. Да и многие пользователи понимают: лучше подождать пару секунд, не переживая, доберутся ли их деньги, реквизиты и пароли до сервера назначения в безопасности. Кроме того, поисковые системы, в частности, Google и Yandex считают HTTPS одним из признаков качественного сайта.

Отличие между http и https

- HTTP соединение – это прикладной протокол для переноса информации, применяемый во время получения данных с интернет-сайтов.

- HTTPS соединение – дополнительное расширение HTTP, которое поддерживает кодирование по протоколам SSL и TLS.

Каждая операция в сети – это обмен информацией, при которой ПК клиента отправляет запрос определенному серверу и через некоторое время получает на него ответ. Традиционно обмен данными осуществляется по соединению HTTP, существенным недостатком которого является незащищенность передаваемой информации. Это неприемлемо, когда речь идет о конфиденциальных данных во время осуществления каких-либо платежных операции и прочее.

HTTPS обладает ценным преимуществом – он шифрует просматриваемые файлы, используя секретный алгоритм, поэтому технически реализовать его работу немного труднее. Для защиты, ресурс в своей работе должен применять сертификат, который обрабатывает информацию на стороне сервера. Кодируются все данные, получаемые от пользователей и передаваемые им. Для подтверждения, тот ли человек передает и получает информацию, задействуют комбинации кодирования.

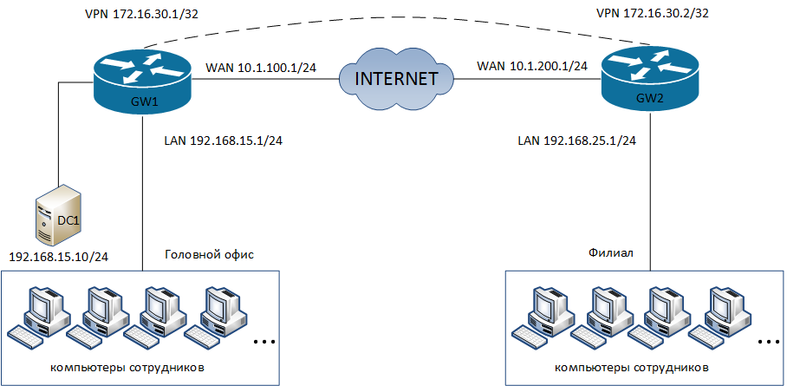

# Настройка предпочтений

Некоторые настройки могут быть установлены персонально для каждого администратора сервера. Установка этих настроек доступна по кнопке Система → Предпочтения… в правом верхнем углу панели управления.

В число персональных настроек входит язык интерфейса панели управления и используемый часовой пояс. Также в секции Экспорт CSV можно настроить параметры — используемую кодировку и символ-разделитель для представления строки таблицы в текстовом формате.

После изменения предпочтений нажмите Применить чтобы сохранить их.

-

Кнопка для перехода к разделу Предпочтения

-

Настройки работы с панелью управления

-

Настройки экспорта отчётов

# Смена регистрационного ключа

Чтобы сменить регистрационный ключ, войдите в панели управления в раздел Панель управления → Информация о сервере и нажмите кнопку Регистрация.

Что делать, если при смене ключа высвечивается надпись «Смена компьютера не доступна для этого регистрационного ключа»?

Это значит, что ваш ключ «привязан» к компьютеру, на котором был установлен сервер. Чтобы отключить такую привязку, свяжитесь с нами одним из способов.

Если при вводе ключа появляется надпись У сервера отсутствуют действующие лицензии. Пожалуйста, обратитесь к техподдержке, чтобы сделать это вручную, значит, срок действия лицензии с этим ключом истёк или на вашем ПК сбились время и дата. Проверьте, чтобы они соответствовали действительности.

# Offline-регистрация

Чтобы пройти оффлайн-регистрацию на ПК без подключения к Интернету, вам потребуется устройство с доступом к сети для получения регистрационного ключа. Перейдите с данного устройства на страницу заполнения заявки и следуйте инструкции из пункта .

После того, как на ваш электронный адрес придет письмо с регистрационным ключом, его нужно ввести в соответствующее поле Регистрационный ключ панели управления на ПК, не подключенном к Интернету, и нажать на кнопку Регистрация:

В окне регистрации появится кнопка Создать файл регистрации. Нажмите на нее, чтобы сгенерировать файл c регистрационной информацией:

Созданный файл offlinereg.vrg автоматически сохраняется в папке Загрузки браузера. Отправьте его по адресу sales@trueconf.ru. В ответ вы получите файл, который необходимо передать на ПК, на котором осуществляется оффлайн-регистрация сервера.

Внимание!

Обязательно дождитесь ответа на уже отправленный запрос без повторного запуска offline-регистрации. В случае повторного запуска offline-регистрации всю процедуру придётся проходить заново.

Нажмите Выбрать файл и выберите на вашем компьютере присланный файл offline2.vrg, затем нажмите на кнопку Регистрация:

При успешном прохождении процедуры offline-регистрации откроется страница панели управления с уведомлением о том, что сервер зарегистрирован.

Можно ли зарегистрировать TrueConf Server Free без подключения к Интернету?

Нет. Данная возможность доступна только пользователям годовой или бессрочной лицензии продукта TrueConf Server. Если вам нужна тестовая версия TrueConf Server, которая работает без подключения к Интернету — просто свяжитесь с нами.

Как сделать с помощью Nginx редирект с https на http

Файл Nginx должен содержать 2 секции server (для https и сайта http). В секции http нужно сделать редирект всех запросов на https. Для этого используется директива return. После этого выполняется обработка 2-й секции. К примеру:

server {

server_name losst.ru ;

charset off;

index index.php;

ssi on;

return 301 ;

set $root_path /var/www/losst/data/www/losst.ru;

root $root_path;

listen :80 default_server;

…

}

2-я секция уже с обработкой SSL принимает запросы на 443 порту:

server {

server_name losst.ru ;

ssl on;

ssl_certificate «/var/www/losst/losst.ru_le2.crtca»;

ssl_certificate_key «/var/www/losst/losst.ru_le2.key»;

ssl_ciphers EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH;

ssl_prefer_server_ciphers on;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

add_header Strict-Transport-Security «max-age=31536000;»;

charset off;

index index.php;

set $root_path /var/www/losst/data/www/losst.ru;

root $root_path;

listen :443 default_server;

…

}

Здесь все достаточно понятно: инструкция return обеспечивает возврат нужных кодов ответов сервера. Мы осуществляем возврат кода 301 и вводим адрес куда будет перенаправлен посетитель. Помимо инструкции return, может использоваться и rewrite. Здесь нужно выполнить такие же действия:

rewrite ^/(.*)$ permanent;

Это стандартная запись регулярных выражений. В 1-й строке нужно выделить группу строк запросов, а во 2-й прописать правильное доменное имя. Директива может использоваться и без блока server:

if ($host ~* ^(losst\.ru|www\.losst\.ru)$ ){

rewrite ^/(.*)$ permanent;

}

На этом этапе нужно сохранить файл и выполнить тестирование конфигурации nginx:

sudo nginx -t

Если проверка прошла успешно, сделай перезапуск Nginx:

sudo systemctl restart nginx

Теперь проверьте ответ сервера при помощи curl:

curl -I losst.ru

Можно также дать возможность программе пройти весь путь редиректа:

curl ILa losst.ru

Сделать настройку перенаправления на https nginx не очень сложно. Все настройки сводятся к внесению строки в файл «конфиг». Редирект с https на http nginx настраивается аналогично. Необходимо только изменить несколько символов в параметрах retrun. Обязательно нужно выполнять проверку настроек перенаправлений с www и на https. Этот момент особенно важен для СЕО продвижения.

Вас также может заинтересовать: Повышение конверсии сайта: реальные способы и пошаговая инструкция

Как правильно перенести сайт с протокола http на https

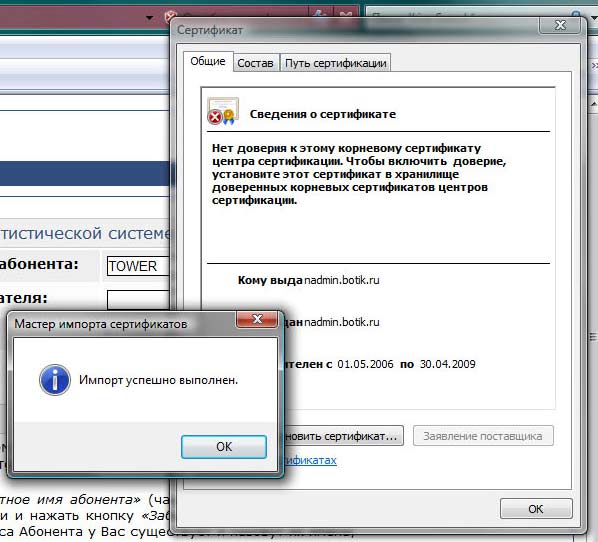

Устранение неполадок с сертификатамиTroubleshoot certificate problems

В этом разделе содержатся сведения о том, когда сертификат разработки ASP.NET Core HTTPS , но по-прежнему имеются предупреждения браузера о том, что сертификат не является доверенным.This section provides help when the ASP.NET Core HTTPS development certificate has been , but you still have browser warnings that the certificate is not trusted. Сертификат разработки ASP.NET Core HTTPS используется Kestrel.The ASP.NET Core HTTPS development certificate is used by Kestrel.

Все платформы — сертификат не является довереннымAll platforms — certificate not trusted

Выполните следующие команды:Run the following commands:

Закройте все открытые экземпляры браузера.Close any browser instances open. Откройте новое окно браузера для приложения.Open a new browser window to app. Доверие сертификатов кэшируется браузерами.Certificate trust is cached by browsers.

Предыдущие команды решают большинство проблем с доверием к браузеру.The preceding commands solve most browser trust issues. Если браузер по-прежнему не доверяет сертификату, следуйте приведенным ниже рекомендациям для конкретной платформы.If the browser is still not trusting the certificate, follow the platform-specific suggestions that follow.

DOCKER — сертификат не является довереннымDocker — certificate not trusted

- Удалите папку { \Аппдата\роаминг\асп.нет\хттпс C:\Users User} .Delete the C:\Users{USER}\AppData\Roaming\ASP.NET\Https folder.

- Очистите решение.Clean the solution. Удалите папки bin и obj.Delete the bin and obj folders.

- Перезапустите средство разработки.Restart the development tool. Например, Visual Studio, Visual Studio Code или Visual Studio для Mac.For example, Visual Studio, Visual Studio Code, or Visual Studio for Mac.

Windows — сертификат не является довереннымWindows — certificate not trusted

- Проверьте сертификаты в хранилище сертификатов.Check the certificates in the certificate store. Должен быть сертификат с понятным именем в и There should be a certificate with the friendly name both under and

- Удалите все найденные сертификаты из личных и доверенных корневых центров сертификации.Remove all the found certificates from both Personal and Trusted root certification authorities. Не удаляйте сертификат IIS Express localhost.Do not remove the IIS Express localhost certificate.

- Выполните следующие команды:Run the following commands:

Закройте все открытые экземпляры браузера.Close any browser instances open. Откройте новое окно браузера для приложения.Open a new browser window to app.

OS X — сертификат не является довереннымOS X — certificate not trusted

- Откройте доступ к цепочке ключей.Open KeyChain Access.

- Выберите цепочку ключей системы.Select the System keychain.

- Проверьте наличие сертификата localhost.Check for the presence of a localhost certificate.

- Убедитесь, что он содержит символ на значке, чтобы указать, что он является доверенным для всех пользователей.Check that it contains a symbol on the icon to indicate it’s trusted for all users.

- Удалите сертификат из цепочки ключей системы.Remove the certificate from the system keychain.

- Выполните следующие команды:Run the following commands:

Закройте все открытые экземпляры браузера.Close any browser instances open. Откройте новое окно браузера для приложения.Open a new browser window to app.

Устранение неполадок с сертификатами в Visual Studio см. в статье об ошибке HTTPS с использованием IIS Express (DotNet/AspNetCore #16892) .See HTTPS Error using IIS Express (dotnet/AspNetCore #16892) for troubleshooting certificate issues with Visual Studio.

Что дает HTTPS для ранжирования сайта?

Вкладка — Макет в Word

Как подключить HTTP/2

Эпоха HTTP/2 не за горами, многие браузеры уже поддерживают этот протокол. Его внедрение не требует никаких изменений в самом сайте: не нужно менять URL страниц, не нужно менять ссылки, ставить редиректы, добавлять или менять какую-то разметку или указывать дополнительные данные для Google Search Console или «Яндекс.Вебмастер».

Внедрение HTTP/2 происходит на той части сервера, которая отдает страницы пользователям, то есть на хостинге. Если вы пользуетесь внешним хостингом, то возможно, что ваши страницы уже отдаются в HTTP/2 для всех поддерживаемых браузеров.

Если вы используете собственный виртуальный или выделенный сервер, то поддержка HTTP/2 добавляется на уровне модуля к nginx (дополнительно потребуется установить SSL-сертификат и ключ на сервер): здесь неплохая инструкция.

Проверить поддержку HTTP/2 можно либо через браузерные расширения для Firefox или Chrome, либо через проверку скорости на сайте Айри.рф: в случае поддержки HTTP/2 в результатах проверки будет зеленая плашка [HTTP/2.0].

По материалам:

Блог CloudFlare Блог Джона Мюллера Блога Дэниеля Штейнберга Блога HttpWatch Блог FastCompany Блог Айри.рф

Читать по теме: Что нужно знать владельцам сайтов о протоколе HTTP/2

Мнение редакции может не совпадать с мнением автора. Если у вас есть, что дополнить — будем рады вашим комментариям. Если вы хотите написать статью с вашей точкой зрения — прочитайте правила публикации на Cossa.

Что дает HTTPS в поиске Яндекс и Google

На скриншоте ниже можно видеть, что на странице результатов поиска Яндекса сайты с безопасным обменом данными и сертификацией SSL отмечены зеленым замочком.

Пользователь может узнать, насколько безопасен ресурс еще до перехода на сайт. Понятно, что сниппеты с замочком имеют более высокую кликабельность и обеспечивают более высокий трафик.

Безопасный обмен пользовательскими данными на сайте – это вопрос репутации бизнеса. Допустим, гражданин решил получить некие финансовые услуги в разрекламированном банке.

У потенциального клиента мгновенно возникает сомнение: «Как это так? Вроде бы солидный, банк, а не удосужились позаботиться о защите клиентов? Может быть это вовсе и не такая респектабельная и надежная финансовая организация, как сама себя позиционирует?»

Не солидно серьезному банку работать по устаревшему проколу HTTP. Может, у вас и сейфы старого образца? Может, у вас кассирами работает неизвестно кто? Такая беззаботность обойдется организации потерей тысяч клиентов, которые хотели, да не решились доверить свои деньги банку, не уделяющему достаточно внимания безопасности клиентов.

Почему корпорация Google решила полностью блокировать загрузку веб-ресурсов без HTTPS в своем фирменном обозревателе Chrome?

Очень просто и логично. Основной рынок для Google – это США. Америка известна тем, что ее граждане по каждому поводу бегут судиться. По числу адвокатов на душу населения США впереди планеты всей.

Вполне вероятно, что Google уже привлекался к судным разбирательствам за то, что американский гражданин или компания, воспользовавшись услугами поиска Гугл, наткнулись на жуликов, потеряли персональные и коммерческие данные, понесли финансовый и репутационный ущерб.

Опытный адвокат сможет выбить из Google миллионы долларов компенсации за моральный и финансовый ущерб.

Вот почему поисковые компании будут вполне жестко требовать от сайтовладельцев обеспечения безопасности и приватности. Ведь речь идет о больших деньгах, которые могу либо заработать, либо потерять Яндекс и Google.

Ну и репутация безопасной поисковой системы – это тоже инвестиция на миллионы долларов.

Требуя от владельцев интернет-проектов внедрения HTTPS Яндекс и Google заботятся о наполнении своего кармана.

Детали

Протоколы передачи данных – Transmission Control Protocol (TCP) и User Datagram Protocol (UDP) — применяются для того, чтобы указать номер порта назначения и источник в своих заголовках сегментов. Номер порта представляет собой 16-разрядное целое число без знака. Таким образом, он может быть в диапазоне от 0 до 65535.

Тем не менее TCP-порты не могут использовать номер 0. Порт источника для UDP не обязателен, и значение, равное нулю, означает его отсутствие.

Процесс связывает свои входные или выходные каналы через интернет-сокет (тип дескриптора файла) посредством транспортного протокола, номера порта и IP-адреса. Этот процесс известен как связывание, и он дает возможность передачи и приема данных через сеть.

Сетевое программное обеспечение операционной системы отвечает за передачу исходящих данных из всех портов приложений в сеть, а также переадресацию прибывающих сетевых пакетов (путем сопоставления IP-адреса и номера). Только один процесс можно привязать к определенному IP-адресу и комбинации портов, используя один и тот же транспортный протокол. Общие сбои приложений, которые иногда называют порт-конфликтами, возникают, когда несколько программ пытаются связаться с одними и теми же номерами портов на том же IP-адресе, используя тот же протокол.

Ключи

Форекс

График дня: похоже, пара USD/CAD готова к дальнейшему снижению

Фавад Разакзада — 04.12.2020

Специально для Investing.com

Доллар США сегодня столкнется с новым…

Плоскость по нефти. Волновая аналитика на 07.12 — 11.12

Андрей Цветков — 05.12.2020

Аналитика по волнам Эллиотта по инструментам: Биткоин, Рубль, Евро,…

Форекс под прицелом. ТОП-5 событий за неделю 7-11 декабря 2020

Дмитрий Демиденко — 05.12.2020

Почему при разводе самое главное — это деньги? Смогут ли чиновники ЕЦБ…

Недельный опционный анализ рынка Форекс

Дмитрий Зеланд — 05.12.2020

Вашему вниманию предлагается опционный анализ основных валютных пар:…

Структура

TCP-порты закодированы в заголовке пакета транспортного протокола, и они легко могут быть интерпретированы не только передающим и принимающим компьютерами, но и другими компонентами сетевой инфраструктуры. В частности межсетевые экраны, как правило, настроены различать пакеты в зависимости от их источника или номеров порта назначения. Перенаправление является классическим примером этому.

Практика попыток подключения к диапазону портов последовательно на одном компьютере известна как их сканирование. Это, как правило, связано либо с попытками злонамеренного сбоя, либо же сетевые администраторы ищут возможные уязвимости, чтобы помочь предотвратить такие нападения.

Действия, направленные на то, как открыть TCP-порт, часто контролируются и регистрируются с помощью компьютеров. Такая техника использует ряд запасных соединений, для того чтобы обеспечить бесперебойное соединение с сервером.

Безопасность протокола https-порта

Безопасность https — это базовая TLS, которая обычно использует долгосрочные общедоступные и закрытые ключи для генерации краткосрочного ключа сеанса, который затем применяется для шифрования потока данных между клиентом и сервером. Сертификаты X.509 используются для аутентификации сервера (а иногда и клиента). Как следствие, они и сертификаты открытых ключей необходимы для проверки связи между сертификатом и его владельцем, а также для создания, подписания и администрирования действительности сертификатов.

Важным свойством в этом контексте является прямая секретность, которая гарантирует, что зашифрованные сообщения, записанные в прошлом, не могут быть восстановлены и дешифрованы, если в будущем будут скомпрометированы долгосрочные секретные ключи или пароли. Не все веб-серверы обеспечивают прямую секретность — это зависит от того, какой порт https-соединения используется.

Преимущества перехода на HTTPS

Ценность протокола HTTPS строится еще и на следующих факторах.

Увеличение рейтинга

Утверждается, что Google подтвердил небольшое повышение рейтинга сайтов с HTTPS. Как и большинство ранжирующих сигналов, довольно сложно выделить его отдельно, однако о нем все-таки нужно помнить. Преимуществом ситуации является значение перехода на HTTPS, которое должно увеличиваться в течение определенного времени.

Реферальная информация

Когда трафик доставляется на HTTPS-сайт, сохраняются конфиденциальные реферальные данные. Это происходит по-другому, чем при получении трафика по протоколу HTTP. В последнем случае поток посетителей воспринимается не как реферальный, а как прямой.

Конфиденциальность и приватность

HTTPS влияет на конфиденциальность несколькими способами:

- Он проверяет, является ли сайт тем, с которым должен связаться сервер.

- Он предотвращает изменения со стороны других пользователей.

- Это делает ваш сайт более конфиденциальным для пользователей.

- Он шифрует любые коммуникации, включая URL-адреса, которые обеспечивают такие вещи, как история просмотров и номера кредитных карт.

Отказ от HTTPS/HSTS при создании проектаOpt-out of HTTPS/HSTS on project creation

В некоторых сценариях серверной службы, где безопасность подключения обрабатывается на общедоступной границе сети, Настройка безопасности подключения на каждом узле не требуется.In some backend service scenarios where connection security is handled at the public-facing edge of the network, configuring connection security at each node isn’t required. Веб-приложения, созданные на основе шаблонов в Visual Studio или команды DotNet New , включают и .Web apps that are generated from the templates in Visual Studio or from the dotnet new command enable and . Для развертываний, которые не нуждаются в этих сценариях, можно отказаться от HTTPS/HSTS при создании приложения из шаблона.For deployments that don’t require these scenarios, you can opt-out of HTTPS/HSTS when the app is created from the template.

Чтобы отказаться от HTTPS/HSTS:To opt-out of HTTPS/HSTS: