Telnet: задатьtelnet: set

Содержание:

- Содержание

- Безопасность

- Огласите весь список

- Установка и запуск

- Протокол TELNET

- Для чего применяется Telnet?

- Задания¶

- OneDrive

- Особенности утилиты

- [править] SSH

- Запуск терминала. Включение необходимых служб

- Аутентификация

- Для чего нужна биржа Weblancer?

- Недостатки Telnet-протокола

- Telnet не является внутренней или внешней командой

- Официальная версия PuTTY

- 2 ncat или nc

- Telnet-команды: как разобраться?

- Связанные темы и праздники

- Где уместны смайлики

- Отправка сообщения SMTP командами

- Что такое сервер Telnet в Windows 7 – Windows 10

- Безопасность

- Немного истории: когда и для чего появился Telnet?

- Итоги

- Выводы

Содержание

Безопасность

При первоначальной разработке telnet в 1969 году большинство пользователей подключенных к сети компьютеров или находились в компьютерных отделениях академических учреждений, или являлись частью правительственных/частных исследований. Поэтому вопросы безопасности вставали не так остро, как это стало позднее, в 1990-х. Резко выросло людей, имеющих доступ к Интернету, а значит и количество людей, пытающихся взломать чужие сервера. Это вызвало необходимость в зашифрованных альтернативах.

Эксперты компьютерной безопасности рекомендовали, чтобы использование Telnet для удалённых входов в систему было прекращено во всех нормальных обстоятельствах по следующим причинам:

- Telnet по умолчанию не шифрует оправленные данные (включая и пароли), а значит очень легко подслушать канал и узнать пароли. Для этого достаточно иметь доступ к маршрутизатору, свитчу, хабу или шлюзу, расположенных между двумя использующимися узлами Telnet, и любой имеющий к ним доступ может прервать передачу пакетов, получить логин и пароль вне зависимости от анализатора пакетов.

- Во многих реализациях Telnet нет аутентификации, которая обеспечила бы гарантию передачи пакетов и отсутствия вторжения посередине.

- Обнаружено несколько уязвимостей демонов, который обычно использует Telnet

Эти связанные с безопасностью недостатки наглядно показывали, что использование протокола Telnet в общедоступной сети опасно и неоптимально. Позже, в 1995 году, появился протокол SSH (Secure Sell), который обеспечивал большинство функций Telnet, а так же предоставлял устойчивое шифрование и публичный ключ аутентификации, для того, чтобы предотвратить перехват уязвимых данных и подтвердить подлинность удалённого компьютера. Как и и другие ранними интернет-протоколами, расширения Telnet используют TSL и SASL для обеспечения начального уровня безопасности. Однако, поддерживают эти функции далеко не все расширения, а интереса к реализации более защищённых средств не было из-за появления SSH, достаточного для большинства целей.

Известно, что большое количество промышленных и научных устройств для коммуникации есть только Telnet. Некоторые имеют только стандартный порт RS-232 и используют серверные устройства для передачи данных между TCP/Telnet и RS-232. В таких случаях устройства не могут быть сконфигурированы под SSH и этот стандарт неприменим.

Огласите весь список

Эксперты компании Rapid7, используя инфраструктуру своего Project Sonar, провели глобальное сканировaние портов по всему миру, проверив основные порты IPv4 диапазона. Исследование оказалось довольно подробным и интересным.

- 15 миллионов хостов с открытым telnet портом. (Карл!)

- 11 миллионов хостов с открытым доступом к RDBMS

- 4.5 миллионов хостов с открытым доступом к сервисам печати.

Вот как распределилась первая десятка протоколов, по величине.

Вся тридцатка протоколов в таблице..

Седьмое место в общем зачете, кто бы мог ожидать? А если объединить все в одну категорию, то телнет и вовсе будет на пятом месте! Как видите отставание от совсем небольшое. Это был второй звоночек, но и его никто не услышал.

Установка и запуск

Скачивать утилиту не нужно, Telnet встроен в Windows 7/8/10 по умолчанию. Инструкция по установке и запуску:

- для установки клиента нужно открыть «Панель управления»;

- далее выбираем «Программы» и «Включение и отключение компонентов»;

- в списке системных компонентов следует найти «Клиент Telnet»;

- отмечаем чекбокс и щелкаем «ОК», начнется процесс установки.

Для того, чтобы запустить клиент нужно открыть командную строку:

- в меню «Пуск», в поисковой строке ввести «CMD»;

- далее запускаем командную строку от имени администратора и вводим «Telnet»;

- после этого откроется окно утилиты.

Папка Lost.dir на Андроиде – что это за директория и какие функции выполняет

Предлагаем ознакомиться с видео по установке Телнет в Windows:

Протокол TELNET

Протокол TELNET позволяет обслуживающей машине рассматривать все удаленные

терминалы как стандартные «сетевые виртуальные терминалы» строчного типа,

работающие в коде ASCII, а также обеспечивает возможность согласования

более сложных функций (например, локальный или удаленный эхо-контроль,

страничный режим, высота и ширина экрана и т.д.) TELNET работает на базе

протокола TCP. На прикладном уровне над TELNET находится либо программа

поддержки реального терминала (на стороне пользователя), либо прикладной

процесс в обсуживающей машине, к которому осуществляется доступ с

терминала.

Работа с TELNET походит на набор телефонного номера. Пользователь

набирает на клавиатуре что-то вроде

telnet delta

и получает на экране приглашение на вход в машину delta.

Протокол TELNET существует уже давно. Он хорошо опробован и широко

распространен. Создано множество реализаций для самых разных операционных

систем. Вполне допустимо, чтобы процесс-клиент работал, скажем, под

управлением ОС VAX/VMS, а процесс-сервер под ОС UNIX System V.

Принципы построения

Строится на базе TCP протокола и работает по дуплексному,

многопользовательскому протоколу. Это значит, что один сервер может

обслуживать одновременно несколько клиентов.

Telnet построен на трех основных принципах:

-

NVT — Netvork Virtual Terminal — Принцип виртуальных терминалов.

После установления соединения предполагается, что каждый участник работает

как «Виртуальный сетевой терминал» — мнимое устройство, выполняющее

стандартные сетевые промежуточные функции обычного терминала. -

Принцип настраиваемых параметров. Если хост предоставляет

дополнительный сервис помимо NVT, и клиент в состоянии его использовать,

telnet предоставляет возможностьь сделать это. -

Принцип симметрии терминалов и процессов. Участники соединения

равноправны.

Сервис NVT

NVT — устройство для ввода/вывода 7-и битных ASCII символов. Все

преобразования и кодировки выполняются выше NVT и не рассматриваются как

часть NVT. NVT имеет устройство ввода «виртуальная клавиатура» и

устройство вывода «виртуальный принтер», что выглядит как дисплей.

Выводное устройство не имеет ограничений на ширину и выводит все

печатаемые символы из диапазона 32 — 126. Управляющие коды ASCII (0-31,

127) имеют специальное значение. Коды 128-255 имеют также специальное

назначение. Некоторые из них:

| NULL | Пусто | |

| 10 | LF | Перенос курсора на след. строку с сохр. позиции. |

| 13 | CR | Перенос курсора на начало текущей строки. |

| 7 | BELL | Звонок |

| 8 | BS | Перенос курсора на одну позицию влево |

| 9 | HT | Перенос курсора на следующую позицию горизонтальной табуляции |

| 11 | VT | Перенос курсора на следующую позицию вертикальнойтабуляции |

| 12 | FF | Перенос курсора на начало след страницы с сохранением позиции в строке |

Ввод и передача буферируются. Данные накапливаются в буфере пока не будет завершена

сторока или н ебудет выполнено форсирование передачи до завершения строки.

Клавиатура должна генерировать все 128 кодов, соответсвующих 128 ASCII символам.

Кроме того, она должна генерировать управляющие коды:

| 244 | IP | Interrupt Process — прервать процесс. Команда останавливает операции или процесс пользователя. Используется при зависании или ошибках. |

| 245 | AO | Abort Output — прервать вывод. Вывод прекращается и выводной буфер очищается. |

| 246 | AYT | Are You There — вы тут? |

| 247 | EC | Erase Char — Удалить символ из буфера. |

| 248 | EL | Erase Line — Удалить строку. Очищает текущую строку ввода. |

| 249 | GA | Go Ahead — Далее. Передача контроля над соединением без отправки каких либо данных. |

| 250 | SB | SubNegotiation, Параметры расширения. Указывает, что за этим последует передача дополнительных опций |

| 240 | SE | Subnegotiation End. Конец параметров расширения. |

| 251 | WILL | квитанция согласования. |

| 252 | WON’T | квитанция согласования. |

| 253 | DO | квитанция согласования. |

| 253 | DON’T | квитанция согласования. |

| 255 | IAC | Interpret As Command — Код команды. Следующий байт — команда telnet. Третий опциональный байт — код настраиваемой опции. |

Механизм SYNC, в основе которого лежит тот факт, что telnet не обрабатывает

URGENT сообщения, позволяет посылать сигналы клиенту над telnet, что

полезно в случае переполнения или других проблем с входным буфером.

Telnet является универсальным клиентом и позволяет соединиться с большим

колическтвом портов и общаться с различными приложениями.

Next:Протокол FTP Up:Протоколы прикладного уровня Previous:Протоколы прикладного уровня Contents Index

Alex Otwagin2002-12-16

Спонсоры:

Хостинг:

Maxim ChirkovДобавить, Поддержать, Вебмастеру

Для чего применяется Telnet?

Как говорилось выше, для удаленного подключения к серверам используется протокол SSH. Функционал Telnet огромен – по сути, его сравнивают с браузером в консольном режиме.

При работе с утилитой обращаем внимание на принципы работы с текстом. В утилите доступно два режима:

- В первом варианте команды передаются построчно, т.е. администратор вводит команду, и только после подтверждения она передается серверу. В случае какой-либо синтаксической ошибки она легко исправляется до момента отправки.

- Второй вариант – посимвольный. Каждое нажатие клавиши моментально транслируется удаленному хосту. Если допущена ошибка, то исправить ее не получится.

Поэтому рекомендуется использовать ввод команд построчно.

Протокол используют как вспомогательную утилиту: например, для проверки доступности хоста, сокета и т.д. Рассмотрим основные возможности утилиты в подробностях.

Задания¶

Задание 1

Создать проект со следующей структурой:

myproject/ ├── about │ └── aboutme.html └── index.html

В файле index.html написать 2 ссылки с прямым и абсолютным обращением к

aboutme.html. В файле aboutme.html создать такие же ссылки на файл

index.html.

Задание 2

Примечание

- http://hurl.quickblox.com.

Подключиться по telnet к http://wikipedia.org и отправить запрос:

GET wikiстраница HTTP1.1 Host ru.wikipedia.org User-Agent Mozilla5.0 (X11; U; Linux i686; ru; rv1.9b5) Gecko2008050509 Firefox3.0b5 Accept texthtml Connection close (пустая строка)

Проанализировать ответ сервера. Описать работу HTTP протокола в данном случае.

Разрешается выбрать любой другой веб-сайт вместо http://WikiPedia.org

Задание 3

Отправить запросы на http://httpbin.org, проанализировать ответ и код

состояния. Описать работу HTTP протокола в каждом запросе.

- Запросить данные GET запросом с ресурса ip

/ip

GET /ip HTTP/1.1 Host: httpbin.org Accept: */*

- Выполнить запрос методом GET

/get

GET /get?foo=bar&1=2&2/0&error=True HTTP/1.1 Host: httpbin.org Accept: */*

- Выполнить запрос методом POST

/post

POST /post HTTP/1.1 Host: httpbin.org Accept: */* Content-Length: вычислить длину контента и втавить сюда число!!! Content-Type: application/x-www-form-urlencoded foo=bar&1=2&2%2F0=&error=True

Попробовать ввести неверное значение .

- Отправить запрос на установку Cookie

GET /cookies/set?country=Ru HTTP/1.1 Host: httpbin.org Accept: */*

- Просмотреть список установленных Cookie

/cookies

GET /cookies HTTP/1.1 Host: httpbin.org Accept: */*

- Отправить запрос на страницу с перенаправлением

См.также

https://developer.mozilla.org/ru/docs/Web/HTTP/Redirections

/redirect

GET /redirect/4 HTTP/1.1 Host: httpbin.org Accept: */*

Проверить глубину рекурсии в браузере, сравниь со значением опции

из в браузере FireFox.

OneDrive

OneDrive

Фирменное решение по облачному хранению данных от Microsoft. Оно же встроено в систему Windows 10, но на ней облако не ограничивается. Можно устанавливать приложение и на другие ОС, и на мобильные устройства.

Объем в бесплатном пакете — 5 Гб, но за 2 доллара можно получить 50 Гб.

Немного удивляет, что для пользователей Office365 Microsoft дает лишь скидку на пользование OneDrive.

Да, увеличивается пространство до 1 Тб, но многие пользователи хотели бы и 100 Гб для хранения бесплатно. Что касается синхронизации, то сервис интегрирован с Office365.

В целом, OneDrive сейчас считается одним из самых популярных сервисов по облачному хранению, хотя и не предоставляет суперзащиты или же множество дополнительных функций. Берет он, по сути, своим именем и стабильностью работы.

Плюсы:

Интеграция с Windows

Минусы:

Мало места для хранения

Особенности утилиты

Несмотря на то, что главной задачей telnet является создание связи между удалёнными друг от друга ПК по одноимённому протоколу, с помощью утилиты можно управлять и другими сервисами.

Например, получать доступ к POP3, HTTP, IRC или SMTP.

Ведь эти и некоторые другие сервисы работают на базе транспортного протокола TCP, для работы с которым можно пользоваться клиентом telnet.

Синтаксис команд telnet при подключении к удалённому компьютеру выглядит следующим образом: $ telnet (опции) (хост) (порт).

Хост представляет собой домен того компьютера, к которому проводится подключение. Порт – порт на том компьютере, с которого осуществляется доступ. А опции могут быть следующими:

- -4 и -6 обеспечивают принудительное использование адресов ipv4 и ipv6, соответственно;

- -8 даёт возможность использования 8-битной кодировки;

- -Е отключает поддержку escape-последовательностей;

- -a автоматически регистрирует пользователя в удалённой системе;

- -d включает отладочный режим;

- -p включает эмуляции rlogin;

- -e устанавливает начальный управляющий символ;

- -l авторизует пользователя в системе.

После того как соединение с удалённым хостом установлено утилита telnet начинает работу в одном из двух режимов – построчном или посимвольном.

Первый вариант наиболее предпочтительный из-за возможности редактирования текста прямо на и отправления его только после того, как пользователь полностью набрал всю информацию.

Недостатком такого построчного режима является отсутствие его поддержки некоторыми сервисами. В то время как посимвольный можно применять в любом случае.

Однако при его использовании вся информация отправляется на моментально.

И, если пользователь допустил ошибку, исправить её будет невозможно – ведь даже пробелы и Backspace

отправляются на сервер в виде символов.

Следует знать: При использовании протокола telnet отсутствует возможность шифрования передачи информации. Все данные отправляются напрямую и могут быть перехвачены посторонним пользователем. И передавать их таким способом не рекомендуется – желательно применять для этого защищённый сетевой протокол Secure Shell.

[править] SSH

- Основная статья: SSH

Сервис Telnet несмотря на то, какую важную роль он сыграл в становлении и распространении компьютерных сетей вообще и UNIX-систем в частности, тем не менее имеет ряд непреодолимых недостатков, для того чтобы использоваться для решения задач удаленного администрирования в настоящее время. Самым слабым его местом является безопасность. Служба Telnet не поддерживает никаких возможностей аутентификации; данные Telnet-соединения передаются в незашифрованном виде и в лучшем случае могут быть прослушаны, а в худшем — подменены.

Набор программ и протокол SSH призваны предоставить полноценную замену Telnet, которая при этом будет безопасной. Кроме этого SSH обеспечивает ряд принципиально новых возможностей, недоступных ранее.

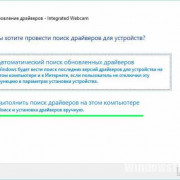

Запуск терминала. Включение необходимых служб

В современных операционных системах семейства Windows, перед тем как запустить Telnet, необходимо проверить, установлен ли данный компонент в системе. Сделать это несложно. Для Windows 7, самой распространённой на сегодняшней день операционной системы, необходимо выполнить приведенную ниже последовательность действий:

- Выбрать пункт «Панель Управления» или Control Panel в меню «Пуск» (Start).

- В открывшемся окне выбрать пункт «Программы». В английской версии системы это будет Programs.

- Переходим на вкладку «Включение или отключение компонентов Windows» (Turn Windows features on or off). Система составляет список всех доступных компонентов. Уже установленные будут отмечены флажками. Этот процесс может затянуться на несколько минут.

- После того как подгрузится список, необходимо найти пункт Telnet-клиент. В меню есть и Telnet-сервер, но к этому мы вернемся чуть позже. Если галочка напротив нужного нам пункта не стоит, ее нужно поставить.

- После нажатия кнопки «ОК» система начнет устанавливать необходимые составляющие для правильной работы протокола. На это может потребоваться некоторое время, но на современных компьютерах процесс вряд ли займет больше минуты. Таким образом, вопрос, как включить Telnet, был решен в 5 простых шагов.

Аутентификация

Если почтовый сервер требует аутентификацию, необходимо сначала авторизоваться в системе.

Для этого вместо или после приветствия вводим:

ehlo

* EHLO — расширенное приветствие, которое позволит получить возможности почтового сервера.

В ответ мы получаем, примерно, следующее:

250-relay.dmosk.ru Hello

250-SIZE 10485760

250-PIPELINING

250-DSN

250-ENHANCEDSTATUSCODES

250-X-ANONYMOUSTLS

250-AUTH LOGIN PLAINT

250-X-EXPS GSSAPI NTLM

250-8BITMIME

250-BINARYMIME

250-CHUNKING

250-XEXCH50

250-XRDST

250 XSHADOW

* в списке мы можем увидеть разные методы аутентификации (перечислены после AUTH).

Base64

Данные авторизации передаются в закодированном виде с использованием стандарта Base64.

Чтобы закодировать свои логин и пароль, можно воспользоваться одним из перечисленных способов ниже.

1. Powershell:

::ToBase64String(::UTF8.GetBytes(«текст»))

2. Perl:

perl -MMIME::Base64 -e ‘print encode_base64(«текст»);’

3. Онлайн:

На веб-сайте base64.ru

LOGIN

При данном методе мы по очереди передаем закодированные логин и пароль.

После приветствия вводим:

AUTH LOGIN

В ответ получаем:

334 VXNlcm5hbWU6

После этого отправляем логин в base64, например dmosk:

ZG1vc2s=

Получим ответ:

334 UGFzc3dvcmQ6

И вводим пароль (password):

cGFzc3dvcmQ=

Если аутентификация прошла успешно, увидим:

235 2.0.0 Authentication successful

PLAIN

Данный метод аутентификации отличается от вышеописанного тем, что логин с паролем передаются одной строкой. Base64 для них получаем следующей командой, например, в Powershell:

::ToBase64String(::UTF8.GetBytes(«\0username\0password»))

* где username и password — логин и пароль для аутентификации; \0 — нулевой байт.

Авторизовываемся:

AUTH PLAIN

334

XDAwdXNlclxAZG9tYWluLnJ1XDAwcGFzc3dvcmQ=

Для чего нужна биржа Weblancer?

Для того чтобы соискатели могли предлагать свои услуги, а заказчики находить исполнителей, и существуют специальные веб-сервисы. На Weblancer собран большой каталог вакансий и портфолио удаленщиков из Украины, России и других стран. Работодатели могут разместить вакансии или конкретный проект и выбрать того, кто займется решением поставленной задачи. Работа на фриланс биржах для специалистов — это возможность находить для себя как разовую подработку, так и с долгосрочной перспективой.

Биржа Weblancer является идеальным местом для встречи с потенциальными работодателями. Особенно для новичков, не успевших наработать клиентскую базу. Для специалистов, начинающих путь на удаленном поприще, наша платформа — это весьма ценный ресурс для профессионального развития без вложений, которая имеет ряд преимуществ:

- Одно из главных преимуществ деятельности на бирже — финансовая безопасность. Оформляя сотрудничество в рамках Безопасной сделки, каждая из сторон получает гарантии выполнения задания и оплаты за него. Вывод денег с сервиса происходит максимально быстро и без особых трудностей. Поддерживаются самые популярные платежные системы.

- Кроме того, благодаря рейтингам, легко оценить профессионализм исполнителей, изучив их портфолио, трудовой опыт и наличие рекомендаций. Удаленные соискатели, в свою очередь, могут познакомиться с репутацией работодателя и определить, стоит ли ему доверять.

- Важный момент для любого веб-ресурса — техническая поддержка. На Веблансер она моментально реагирует на обращения пользователей, оперативно решая возникшие трудности или консультируя по вопросам функционирования портала.

- Еще один бонус — форум, на котором всегда можно найти поддержку более опытных коллег. Также полезную информацию об удаленном труде можно обнаружить в блоге, который регулярно наполняется новыми статьями.

Сравнительная таблица выгод и преимуществ

| На фриланс бирже | Вне биржи | |

|

Поиск заказов |

Заказы и вакансии на одном сайте сгруппированы по темам |

По объявлениям в интернете, посредством холодных звонков |

|

Оплата труда |

Гарантированная оплата при использовании безопасной сделки. Возможность удостовериться в надежности заказчика благодаря отзывам |

Работая без предоплаты, есть риск столкнуться с недобросовестными нанимателями |

|

Повышение репутации |

С количеством успешно выполненных заданий и числом хороших отзывов растет рейтинг фрилансера |

Каждый раз приходится доказывать свою профпригодность новым клиентам, выполнять тестовые задания |

|

Аналитика |

В профиле исполнителя сохраняется история заказов и оплат, а также деловая переписка |

Нужно самостоятельно вести учет заказов, на что не всегда хватает времени |

Недостатки Telnet-протокола

Основной и часто приводимый недостаток Telnet – доступ к удаленному устройству осуществляется по незашифрованному каналу связи. Единственной преградой для злоумышленника служит аутентификация пользователя в момент открытия Telnet-сессии, то есть требование логина и пароля. Однако эти данные также передаются в незашифрованном виде. Поэтому, если кто-то задастся целью взломать доступ по Telnet, ему достаточно ненадолго запустить packet sniffer (программное обеспечение для «отлова» пакетов). Через какое-то время администратор откроет свою Telnet-сессию и сообщит удаленному серверу логин и пароль, которые тут же будут перехвачены злоумышленником в открытом виде. В этом разрезе альтернативой Telnet является SSH (защищенное соединение). Поэтому не рекомендуется использовать Telnet в сетях широкой доступности, например, вне вашей защищенной локальной сети офиса. Кроме того, следует помнить о том, что соединение с сервером может быть прервано.

Telnet не является внутренней или внешней командой

Данная ошибка появляется в том случае, если данный клиент не установлен на персональном компьютере. Необходимо выполнить следующие действия:

- открываем «Панель управление»;

- переходим в «Программы» и в левом столбце «Включение или отключение компонентов Windows»;

- в открывшемся окне находим «Клиент Telnet» и отмечаем данный чекбокс, жмем «Ок».

Второй способ:

- необходимо открыть командную строку от имени администратора;

- в окне требуется ввести «dism /online /Enable-Feature /FeatureName:TelnetClient»;

- если список компонентов не отображается, выполняем правку реестра;

- сочетанием клавиш «Win+R» запускаем утилиту «Выполнить»;

- раскрываем древо и находим «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Windows»;

- далее находим значение «CSDVersion» и параметр «200» меняем на «0».

Зачем используется фаервол или брандмауэр в Windows

Официальная версия PuTTY

Стабильный релиз PuTTY 0.74 от 29 июня 2020. Скачать официальную версию Telnet/SSH клиента:

64-разрядная версия:

| Инсталлятор: | putty-64bit-0.74-installer.msi | (цифровая подпись) |

| Архив Zip: | putty.zip | (цифровая подпись) |

| PuTTY: | putty.exe | (цифровая подпись) |

| PSCP: | pscp.exe | (цифровая подпись) |

| PSFTP: | psftp.exe | (цифровая подпись) |

| Plink: | plink.exe | (цифровая подпись) |

| Pageant: | pageant.exe | (цифровая подпись) |

| PuTTYgen: | puttygen.exe | (цифровая подпись) |

| PuTTYtel: | puttytel.exe | (цифровая подпись) |

| Контрольные суммы: | md5sums | (цифровая подпись) |

| sha1sums | (цифровая подпись) | |

| sha256sums | (цифровая подпись) | |

| sha512sums | (цифровая подпись) |

32-разрядная версия:

| Инсталлятор: | putty-0.74-installer.msi | (цифровая подпись) |

| Архив Zip: | putty.zip | (цифровая подпись) |

| PuTTY: | putty.exe | (цифровая подпись) |

| PSCP: | pscp.exe | (цифровая подпись) |

| PSFTP: | psftp.exe | (цифровая подпись) |

| Plink: | plink.exe | (цифровая подпись) |

| Pageant: | pageant.exe | (цифровая подпись) |

| PuTTYgen: | puttygen.exe | (цифровая подпись) |

| PuTTYtel: | puttytel.exe | (цифровая подпись) |

| Контрольные суммы: | md5sums | (цифровая подпись) |

| sha1sums | (цифровая подпись) | |

| sha256sums | (цифровая подпись) | |

| sha512sums | (цифровая подпись) |

2 ncat или nc

Ncat (a.k.a. nc) – мощная сетевая утилита со многими функциями, такими как привязка и принятие соединения, удаленное выполнение команд, запись и чтение данных и т. д.

Она работает как на IPv4, так и на IPv6.

Чтобы выполнить простой тест, дабы проверить, открыт порт или нет, выполните следующее:

Давайте рассмотрим пример тестирования порта 443 на itsecforu.ru

Как уже упоминалось, вы также можете использовать nc для привязки соединения для прослушивания определенного порта.

Это может быть удобно, если у вас не запущены реальные службы, но вы хотите убедиться, что соединение существует.

Чтобы начать прослушивание порта:

Это свяжет порт с заданным номером.

Если ncat не установлен, вы можете сделать это с помощью yum install nc на серверах CentOS / RHEL.

Полезные статьи о использовании и описании команды netcat:

- ? Как проверить, открыт ли порт на нескольких удаленных системах Linux с помощью скрипта оболочки с помощью команды nc?

- Netcat vs Cryptcat — удаленная консоль для управления Kali Linux с Windows-машины

- Как использовать команду Linux Netcat в качестве сканера портов

- Как установить и использовать команду netcat в Linux

- ? 3 способа проверить, открыт ли порт на удаленной системе Linux

- Шпаргалка команд обратного Шелла ( Reverse Shell )

Telnet-команды: как разобраться?

Опытному не составит труда в считаные минуты установить необходимые компоненты (если они не были проинсталлированы ранее), открыть Telnet-сессию и выполнить всю настройку удаленного хоста. Однако есть и новички, которые видят консоль чуть ли не в первый раз в жизни. Как узнать список доступных команд в Telnet? Что такое WONT AUTH или SET LOCALECHO? Все не так сложно, как кажется поначалу. Во-первых, всегда надо помнить о том, что в любом командном интерфейсе есть встроенная справка. Она бывает доступна по стандартным ключам, например, help или «?». Во-вторых, учитывая, насколько старый в сети можно найти бесконечное множество ресурсов с полезной информацией по синтаксису. Таким образом, переживать совершенно не о чем. А практика показывает, что с помощью нескольких строк команд результата добиться намного легче в большинстве случаев. И уже через несколько сессий вы с уверенностью будете набирать нужные команды без обращений к синтаксис-помощнику.

Связанные темы и праздники

Где уместны смайлики

В неформальной дружеской переписке

Смешные жёлтые рожицы уместны в личном чатике, где вы делитесь не столько информацией, сколько настроением. При помощи смайликов вы посмеётесь над шуткой, посочувствуете, построите друг другу рожи. Здесь эмоциям самое место.

Когда эмоции плещут через край и не хватает слов

Иногда, когда в нашей жизни случается что-то очень важное, чувства так переполняют нас, что мы вот-вот лопнем. Тогда мы пишем эмоциональный пост в Facebook или выкладываем ослепительное фото в Instagram и украшаем его щедрой россыпью смайлов

Кому-то это, разумеется, не понравится, но что ж теперь, душить в себе все яркие ощущения? Главное — не злоупотреблять таким публичным проявлением бурных эмоций: это оттолкнёт подписчиков и поставит под сомнение вашу адекватность.

По договорённости для выделения сообщения в рабочей переписке

Это очень простой и удобный способ сделать заметными важные сообщения, требующие срочной реакции. Например, отлично подходит для этих целей. Но нужно заранее договориться, какие случаи у вас в компании считаются срочными и какой смайл вы будете для этого использовать.

Важно не переборщить: если у вас появится один смайл для сообщений об экстренных ситуациях, второй — для срочных вопросов, третий — для важных новостей, то скоро вся рабочая переписка превратится в новогоднюю гирлянду, на которую никто не смотрит

Отправка сообщения SMTP командами

Приветствуем сервер:

helo domain.local

В ответ получаем встречное приветствие с кодом 250, например, 250 relay.dmosk.ru.

Вводим адрес, от которого будем отправлять сообщение:

mail from:master@dmosk.ru

В ответ должны получить 250 2.1.0 Ok.

На какой адрес отправляем сообщение:

rcpt to:test@dmosk.ru

Получаем ответ 250 2.1.5 Ok.

Вводим команду:

data

Получим 354 End data with <CR><LF>.<CR><LF> — это означает, что можно вводить текст сообщения:

subject:test subject

test text

Чтобы закончить, с новой строки ставим точку и нажимаем Enter:

В ответ должны увидеть что-то подобное: 250 2.0.0 Ok: queued as A340FC4B70C, где последний код — идентификатор сообщения, присвоенный сервером.

Сообщение отправлено.

Итоговая картина:

220 relay.dmosk.ru ESMTP Postfix

502 5.5.2 Error: command not recognized

helo domain.local

250 relay.dmosk.ru

mail from:master@dmosk.ru

250 2.1.0 Ok

rcpt to:test@dmosk.ru

250 2.1.5 Ok

data

354 End data with <CR><LF>.<CR><LF>

subject:test subject

test text

.

250 2.0.0 Ok: queued as A5E60C4B70C

Что такое сервер Telnet в Windows 7 – Windows 10

Безопасность

В протоколе не предусмотрено использование ни шифрования, ни проверки подлинности данных. Поэтому он уязвим для любого вида атак, к которым уязвим его транспорт, то есть протокол TCP. Для функциональности удалённого доступа к системе в настоящее время применяется сетевой протокол SSH (особенно его версия 2), при создании которого упор делался именно на вопросы безопасности. Так что следует иметь в виду, что сессия Telnet весьма беззащитна, если только не осуществляется в полностью контролируемой сети или с применением защиты на сетевом уровне (различные реализации виртуальных частных сетей). По причине ненадёжности от Telnet как средства управления операционными системами давно отказались.

Немного истории: когда и для чего появился Telnet?

Telnet появился более 40 лет назад, вскоре после установки первого сервера ARPANET. Это один из наиболее старых протоколов сети Интернет. В эпоху, когда графического интерфейса не было и в помине, а первые сети уже появились, необходимость в удаленном подключении к устройствам диктовала свои требования. Первое решение появившейся проблемы, как и все последующие, позволяло работать на удаленном устройстве как на своем. В интерфейсе командной строки стал доступен весь функционал, поддерживающийся удаленным сервером. Достаточно лишь получить необходимый уровень доступа и знать команды Telnet. Что такое и для чего нужен этот протокол мы разобрались. Но как на сегодняшний день реализуется подключение Telnet?

Итоги

Телнет оказался очень живуч и даже спустя десятилетия после появления ssh не спешит покидать сцену. Он вполне пригоден, даже полезен, если его использовать по назначению — в пределах прямой видимости между клиентом и сервером. Дело, однако в том, что телнет вырвался на волю из серверной, как джин из бутылки и уже начал пошаливать. По чьей вине это случилось?

С моего забора вижу так. Во-первых , основная вина на горе-производителях дырявых IoT устройств и встроенных систем. Все эти XiongMai и Dahua . С опозданием, но производитель отзывает из продажи IP-камеры . Однако, беглый обзор новостей показывает, что PR-отделы китайских компаний и сотрудники министерства коммерции не даром едят свой хлеб.

Во-вторых , конечно виноваты регулирующие органы — те, кто их сертифицирует и дает положительное заключение. Из отчета Rapid7.

В-третьих , подрядчики и интеграторы, которые засадили весь мир этими CCTV камерами.Если не принять законодательные меры, регулирующие ИТ безопасность интернет-утюгов и видеокамер, то блэкауты станут все чаще и круче, как кайдзю.

P. S. Пока набирал текст, возникло сильное желание — проверить домашний роутер nmap-ом и прочими инструментами. Проверил и успокоился, но видимо ненадолго.

Использованные материалы

- W. Richard Stevens TCP/IP Illustrated, Volume 1, The Protocols, 1994.

Теги:

- linux

- telnet

- botnet

- honeypot

Добавить метки

Протокол Telnet – это стандарт обмена данными между двумя сетевыми устройствами, разработанный для реализации удаленного управления. Не все знают, что настройка Wi-Fi роутера может быть выполнена по Telnet с любого компьютера локальной сети. Для этого необходимо, чтобы в роутере опция доступа по Telnet была включена, а включают ее через web-интерфейс.

Интересным выглядит тот факт, что иногда на роутер можно зайти с использованием «Телнет», в то время как доступ по HTTP, то есть через графический интерфейс, остается недоступен.