Malwarebytes anti-malware premium 4.1.2.73 + ключик активации 2019

Содержание:

- What is a computer virus?

- Как Malware получает котроль над системой

- Trojan infection methods

- How do I protect myself from spyware?

- Как самому проверить компьютер на зараженность Malware

- How can I tell if my Android device has malware?

- Основные возможности программы Malwarebytes Anti-Malware

- В словаре Словарь иностранных слов

- Mobile spyware

- Product Guide

- Анализ риска

- Как защититься от Malware и хакеров

- How can I remove malware?

- Types of spyware

- How can I protect myself from malware?

- Приложения и плагины Malware

What is a computer virus?

A computer or PC virus is a piece of (usually) harmful software defined by two characteristics:

It must be self-replicating. If the software doesn’t self-replicate, it’s not a virus. This process of self-replication can happen by modifying or completely replacing other files on the user’s system. Either way, the resulting file must show the same behavior as the original virus.

Computer viruses have been around for decades. In theory, the origin of “self-reproducing automata” (i.e. viruses) dates back to an article published by mathematician and polymath John von Neumann in the late 1940s. Early viruses occurred on pre-personal computer platforms in the 1970s. However, the history of modern viruses begins with a program called Elk Cloner, which started infecting Apple II systems in 1982. Disseminated via infected floppy disks, the virus itself was harmless, but it spread to all disks attached to a system. It spread so quickly that most cybersecurity experts consider it the first large-scale computer virus outbreak in history.

Early viruses like Elk Cloner were mostly designed as pranks. Their creators were in it for notoriety and bragging rights. However, by the early 1990s, adolescent mischief had evolved into harmful intent. PC users experienced an onslaught of viruses designed to destroy data, slow down system resources, and log keystrokes (also known as a keylogger). The need for countermeasures led to the development of the first antivirus software programs.

Early antivirus programs were exclusively reactive. They could only detect infections after they took place. Moreover, the first antivirus programs identified viruses by the relatively primitive technique of looking for their signature characteristics. For example, they might know there’s a virus with a file name like “PCdestroy,” so if the antivirus program recognized that name, it would stop the threat. However, if the attacker changed the file name, the antivirus might not be as effective. While early antivirus software could also recognize specific digital fingerprints or patterns, such as code sequences in network traffic or known harmful instruction sequences, they were always playing catch up.

Early antiviruses using signature-based strategies could easily detect known viruses, but they were unable to detect new attacks. Instead, a new virus had to be isolated and analyzed to determine its signature, and subsequently added to the list of known viruses. The antivirus user had to regularly download an ever-growing database file consisting of hundreds of thousands of signatures. Even so, new viruses that got out ahead of database updates left a significant percentage of devices unprotected. The result was a constant race to keep up with the evolving landscape of threats as new viruses were created and released into the wild.

Как Malware получает котроль над системой

Для работы Malware требуется, чтобы пользователь его запустил, и это – только первый шаг. Достаточно часто Malware использует другие методы, чтобы предоставить себе наиболее вероятную гарантию хотя бы на единоразовый запуск в каждой из сессий работы системы

Для Malware исключительно важно производить запуск себя и резидентно присутствовать в памяти. И удобнее всего Malware прописываться при загрузке компьютера, а также при инициализации и переконфигурации системы

Основные места обитания Malware – файлы command.com, autoexec.bat и config.sys, файлы конфигурации в системах DOS и Windows при загрузке по стандартной схеме. Кроме того, часто Malware прячется в файлах главных шаблонов офисных приложений Word и Excel – Normal.dot и XLStart.

Trojan infection methods

Trojans can look like just about anything, from free software and music, to browser advertisements to seemingly legitimate apps. Any number of unwise user behaviors can lead to a Trojan infection. Here are a few examples:

- Downloading cracked applications. Promises of an illegal free copy of a piece of software can be enticing, but the cracked software or activation key generator may conceal a Trojan attack.

- Downloading unknown free programs. What looks like a free game or screensaver could really be a Trojan, especially if you find it on an untrustworthy site.

- Opening infected attachments. You get a strange email with what looks like an important attachment, like an invoice or a delivery receipt, but it launches a Trojan when you click on it.

- Visiting shady websites. Some sites only need a moment to infect your computer. Others use tricks like pretending to stream a popular movie, but only if you download a certain video codec, which is really a Trojan.

- Any other social engineering that disguises itself by taking advantage of the latest trends. For example, in December 2017, an extensive installed base of Intel processors was discovered to be vulnerable to attack due to hardware issues. Hackers leveraged the ensuing panic by faking a patch called Smoke Loader, which installed a Trojan.

How do I protect myself from spyware?

The best defense against spyware, as with most malware, starts with your behavior. Follow these basics of good cyber self-defense.

- Don’t open emails from unknown senders.

- Don’t download files unless they come from a trusted source.

- Mouse-over links before clicking on them and make sure you’re being sent to the right webpage.

- Use a reputable cybersecurity program to counter advanced spyware. In particular, look for cybersecurity that includes real-time protection.

A quick note about real-time protection. Real-time protection automatically blocks spyware and other threats before they can activate on your computer. Some traditional cybersecurity or antivirus products rely heavily on signature-based technology—these products can be easily circumvented by today’s modern threats.

You should also look out for features that block the delivery of spyware itself on your machine, such as anti-exploit technology and malicious website protection, which blocks websites that host spyware. The premium version of Malwarebytes has a solid reputation for spyware protection.

Digital life comes with ubiquitous dangers in the daily online landscape. Fortunately, there are straightforward and effective ways to protect yourself. Between a cybersecurity suite and commonsense precautions, you should be able to keep every machine you use free from spyware invasions and their malicious intent.

See all our reporting on spyware at Malwarebytes Labs.

Как самому проверить компьютер на зараженность Malware

Резидентные программы — это такие процессы, которые работают и остаются в памяти после их исполнения. Такая форма дает возможность программе Malware иметь постоянный доступ к данным и, не спуская глаз, следить за всеми происходящими в системе событиями.

Помогут обнаружить резидентного Malware в памяти обычные системные утилиты, такие, как менеджер задач – Task Manager, вызываемый комбинацией клавиш Ctrl+Alt+Del. После ее вызова появится диалоговое окно, где в виде списка отобразятся все работающие на текущий момент задачи. Нужно проверить этот перечень на предмет наличия в нем резидентного процесса с присоединенным Malware.

Риск самостоятельного выполнения такой манипуляции по незнанию довольно высокий

Закрытие важной резидентной программы, которая критично влияет на системную работу, может вызвать даже «синий экран смерти» или запустить перезагрузку. Ответить однозначно на вопрос о том, действительно ли конкретная резидентная программа не относится к работе системы, даже не всем профессионалам и гикам под силу

Можно поковыряться в руководстве по ОС, или поискать незнакомую программу из списка менеджера задач в интернете. Если по результатам поисковых мероприятий вы не нашли ничего существенного, или каких-либо указаний на то, что перед вами зловредный Malware, лучше не трогайте этот процесс.

Malware очень часто берет себе имена процессов, которые чрезвычайно похожи на имена стандартных процессов. В данном случае глядя на него, вы можете подумать, что это нормальный процесс, однако это будет не так. К примеру, вместо процесса WSOCK23.dll, который отвечает за обработку функций сокетов, можно увидеть поддельный процесс WSOCK33.dll. Другие варианты предусматривают похожие формы подмены, похожие на те, которые используются при фишинге сайтов, когда визуально символы похожи друг на друга и их подмена на первый взгляд не видна. Например, KERNE132.dll – на самом деле будет подделкой, тогда как в правильном процессе вместо 1 (единицы) должна стоять буква L – KERNEL32.dll. Правильное местонахождение этого файла – в папке Windows\System32, но некоторые Malware кладут его в другое место – в папку Windows\System.

Можно удостовериться, не зависла ли в памяти уже закрытая программа, в том месте, где ее уже давно быть не должно.

Еще может быть вариант, когда программа в памяти держит несколько копий себя, хотя никакого сервиса на текущий момент с таким названием пользователь не запускал.

Закройте все приложения, и если после этого, проверяя объем занятой памяти, вы видите, что какой-то сервис занял почти все ресурсы, его стоит проверить, и особенно это подозрительно, если активность памяти такого ресурса никак нельзя просчитать.

How can I tell if my Android device has malware?

Fortunately, there are a few unmistakable red flags that wave at you if your Android phone is infected. You may be infected if you see any of the following:

- A sudden appearance of pop-ups with invasive advertisements. If they appear out of nowhere and send you to

sketchy websites, you’ve probably installed something that hides adware within it. So don’t click on

the ad. - A puzzling increase in data usage. Malware chews up your data plan by displaying ads and sending out the

purloined information from your phone. - Bogus charges on your bill. This happens when malicious software makes calls and sends texts to premium numbers.

- A disappearing battery charge. Malware is a resource burden, gulping down your battery’s juice faster than

normal. - People on your contact list report strange calls and texts from your phone. Malware replicates by spreading from

one device to another by means of emails and texts, inviting them to click on the infected link it displays. - A phone that heats up while performance lags. For instance, there’s even a Trojan out there that invades

Android phones with an installer so nefarious, that it can tax the processor to the point of overheating the phone,

which makes the battery bulge, and essentially leaves your Android for dead. - Surprise apps on your screen. Sometimes you download apps that have malware piggybacked onto them for a stealthy

installation. That happens because Android allows users to jump straight from Google Play to other marketplaces,

like Amazon, which might have let a malware maker slip through. - Your phone turns on WiFi and Internet connections on its own. This is another way malware propagates, ignoring

your preferences and opening up infection channels. - Further down, we’ll touch upon what you should do if your Android is infected. Plus, here’s a Malwarebytes blog article on securing your privacy on an Android.

Основные возможности программы Malwarebytes Anti-Malware

Наверное, каждый пользователь Интернета знает, насколько опасными могут быть шпионские программы, модули и вредоносные коды. Они рассчитаны, прежде всего, на получение доступа к персональной информации, которая может касаться, чего угодно, будь то номера кредитных карт или логины и пароли к определенным веб-ресурсам.

Что касается интерфейса и управления программой, то здесь все просто. Интерфейс понятен для пользователя с любым уровнем подготовки. Настройки, хоть и не находятся прямо на панели, тем не менее, доступ к ним не сложен. Особо вникать в принципы настроек тоже не придется, поскольку, программа сама предлагает оптимизацию, в зависимости от вашей конфигурации. Кроме того, в процессе установки программа встраивает свои команды в контекстное меню операционной системы, что избавляет пользователя от необходимости запуска программы в ручном режиме, а использовать только основные команды, по умолчанию вызываемые правой кнопкой мыши. Ко всему прочему, вызов программы или ее определенной команды может производиться с использованием командной строки.

Среди основных достоинств этого программного обеспечения стоит отметить повышенную производительность при использовании в 64-разрядных системах. По заверениям самих разработчиков, скорость работы повышена на 25%. Более того, приложение совершенно не конфликтует с антивирусами и, вообще, подобными программами.

Одной из самых сильных сторон этого приложения является и каждодневное обновление баз, которое позволяет поддерживать версию программы на оптимальном уровне. Тем более, что вредоносные шпионские программы появляются в Интернете намного быстрее, чем лекарства от них.

В последних релизах этого программного продукта было исправлено несколько ошибок (которые, впрочем, особо на работу приложения не влияли), а также, усовершенствована система обновлений, влияющая на стабильность работы и сканирования компьютеров на наличие вредоносного ПО. По большому счету, теперь эту программу со всей уверенностью можно назвать одной из самых лучших для защиты вашей персональной информации от несанкционированного доступа или появления в компьютере различного рода червей, троянов или кейлоггеров, следящих за действиями, произведенными с клавиатуры. Так что, если хотите себя от всего этого обезопасить, стоит попробовать в использовании именно эту прграмму.

В словаре Словарь иностранных слов

Mobile spyware

Also, it’s not just consumers that mobile spyware criminals target. If you use your smartphone or tablet in the workplace, hackers can turn their attack to your employer organization through vulnerabilities in mobile devices. Moreover, your corporation’s incident response team may not detect breaches that originate through a mobile device.

Spyware breaches on smartphones commonly occur in three ways:

- Unsecured free wi-fi, which is common in public places such as airports and cafes. If you log onto an unsecured network, the bad guys can see everything you do while connected. Pay attention to warning messages your device may give you, especially if it indicates that the server identity cannot be verified. Protect yourself by avoiding such unsecured connections.

- Operating system (OS) flaws, which open up exploits that could let attackers infect a mobile device. Smartphone manufacturers frequently release OS updates to protect users, which is why you should install updates as soon as they are available (and before hackers try to infect out-of-date devices).

- Malicious apps, which hide in seemingly legitimate applications, especially when they are downloaded from websites or messages instead of an app store. Here it’s important to look at the warning messages when installing applications, especially if they seek permission to access your email or other personal information. Bottom line: It’s best to stick to trusted sources for mobile apps and avoid any third-party apps.

Product Guide

Анализ риска

Пользователи персональных компьютеров порой не считают вредоносные программы серьезной угрозой, хотя часто становятся жертвами кражи учетных данных либо блокировки компьютера с требованием выкупа. Бизнес, наоборот, говорит об инфекциях как о существенной угрозе своей деятельности.

Распространение получают вредоносные программы, попадающие в устройства интернета вещей. Так, компания из Британии создала вирус-вымогатель для термостата, подключенного к Wi-Fi. Получив контроль над оборудованием, он способен опустить температуру до критической отметки и требовать денег. Подробнее о новой вредоносной программе можно прочитать в статье «Вирусы-вымогатели добрались до термостатов.

Нет абсолютной защиты от инфекций, но снизить риск реализации угрозы можно. Для этого необходимо устанавливать новые версии операционных систем, следить за обновлением всех программ, использовать антивирусные решения от надежных производителей, не допускать к ПК посторонних лиц, не открывать подозрительные ссылки, письма и файлы, выполнять ряд других предохранительных мер.

Как защититься от Malware и хакеров

Чтобы «не попасться на удочку» хакеров нужно следовать хотя бы базовым правилам безопасности в сети. Первым делом убедитесь, что компьютер защищён антивирусной программой. В последнее время активно развивается и получает многочисленные награды за скорость работы и эффективность обнаружения угроз антивирус Malwarebytes, отзывы о нем вы найдете по этой ссылке. Стоит отметить, что ПО Malwarebytes также сканирует на потенциально нежелательные приложения (PUP) и потенциально нежелательную модификацию (PUM), правда это требует дополнительных ресурсов процессора.

Веб-сайты, при посещении, проверяются на наличие вредоносных скриптов даже без установки дополнительных расширений в браузер. Хотя и в Windows 10 уже встроен приличный антивирус Windows Defender, но для улучшенной защиты, а также для Windows XP/7/8.1, лучше установить дополнительную защиту.

Включайте брандмауэр, хотя бы встроенный в Windows 7/8/10. Брандмауэр закрывает порты, чтобы хакеры «не увидели» компьютер в сети и не смогли получить доступ к уязвимостям. Большинство антивирусного ПО имеют собственный продвинутый брандмауэр и заменяют им встроенный в Windows. Даже на настройках «по умолчанию» брандмауэр надёжно защищает компьютер от сетевых атак.

Устанавливайте обновления ОС Windows, особенно касающиеся безопасности, и другого используемого ПО. Думайте головой, не кликайте по зазывающим заголовкам на неизвестных вам сайтах, и особенно в электронных письмах, скачивайте программы только с официальных источников, не вставляйте в компьютер чужие флешки без включённого антивируса, не высылайте пароли по требованию «администрации сайта» и будете в безопасности.

How can I remove malware?

If you suspect malware—or you just want to be careful— there are a few steps you should take.

First, if you don’t already have one, download a legitimate anti-malware program, such as Malwarebytes for Windows, Malwarebytes for Mac, Malwarebytes for Android, Malwarebytes for Chromebook, or one of our business products. Next, install it and run a scan. Programs like these are designed to search out and eliminate any malware on your device.

If your iPhone has somehow become infected with something nasty, things are a little trickier. Apple does not permit scans of either the iPhone’s system or other files. Your only option is to wipe your phone with a factory reset, then restore it from your backup (which you have, right?). You can also consider using security software that can screen and block scam calls and texts, such as Malwarebytes for iOS.

Types of spyware

In most of the cases, the functionality of any spyware threat depends on the intentions of its authors. For example, some typical functions designed into spyware include the following.

-

- Password stealers are applications designed to harvest passwords from infected computers. The types of collected passwords may include stored credentials from web browsers, system login credentials, and sundry critical passwords. These passwords may be kept in a location of the attacker’s choosing on the infected machine or may be transmitted to a remote server for retrieval.

- Banking Trojans (e.g. Emotet) are applications designed to harvest credentials from financial institutions. They take advantage of vulnerabilities in browser security to modify web pages, modify transaction content, or insert additional transactions, all in a completely covert fashion invisible to both the user and host web application. Banking Trojans may target a variety of financial institutions, including banks, brokerages, online financial portals, or digital wallets. They might also transmit collected information to remote servers for retrieval.

- Infostealers are applications that scan infected computers and seek out a variety of information, including usernames, passwords, email addresses, browser history, log files, system information, documents, spreadsheets, or other media files. Like banking Trojans, infostealers may exploit browser security vulnerabilities to collect personal information in online services and forums, then transmit the information to a remote server or store it on your PC locally for retrieval.

- Keyloggers, also referred to as system monitors, are applications designed to capture computer activity, including keystrokes, websites visited, search history, email discussions, chatroom dialogue, and system credentials. They typically collect screenshots of the current window at scheduled intervals. Keyloggers may also collect functionality, allowing for stealthy capture and transmission of images and audio/video from any connected devices. They might even allow attackers to collect documents that are printed on connected printers, which can then be transmitted to a remote server, or stored locally for retrieval.

How can I protect myself from malware?

Stay vigilant. Pay particular attention if you see a domain name that ends in an odd set of letters, i.e., something

other than com, org, edu, or biz, to name a few, as they can be an indicator for risky websites.

“Make sure your operating system, browsers, and plugins are always up to date.”

For all your devices, pay close attention to the early signs of malware infection to prevent them from burrowing in.

Make sure your operating system, browsers, and plugins are always up to date, because keeping your software patched

can keep online criminals at bay.

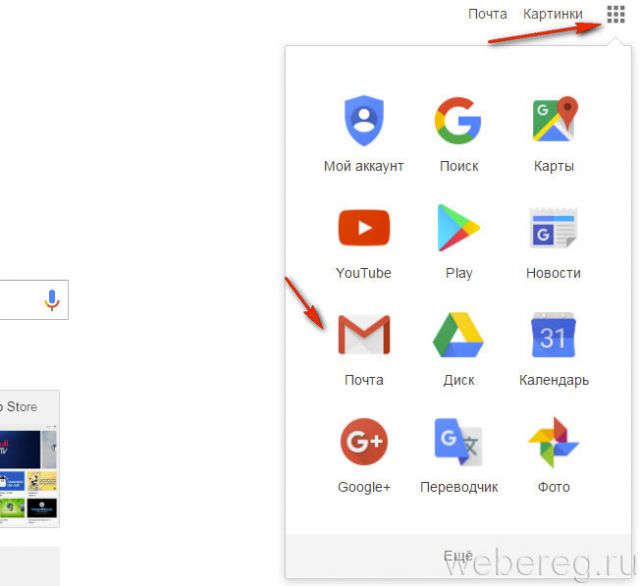

For mobile users, only download apps from Google Play Store (the App Store is the iPhone’s only choice). Every

time you download an app, check the ratings and reviews first. If it has a low rating and a low number of downloads,

it is best to avoid that app.

Do not download apps from third-party sources. The best way to make sure of this is to turn off this function on

your Android phone. Go to Settings on your Android device and open up the Security section. Here, make sure Unknown

Sources is disabled to avoid installation of apps from marketplaces other than the Play Store.

To keep their businesses safe, organizations can prevent malicious apps from threatening their networks by creating

strong mobile security policies and by deploying a mobile security solution that can enforce those policies. This is

vital in the business environment that exists today—with multiple operating systems at work under multiple roofs.

Finally, get yourself a good anti-malware program. It should include layered protection (the ability to scan and detect malware such as adware and spyware while maintaining a proactive real-time

defense that can block threats such as ransomware). Your security program should also provide remediation to correct

any system changes from the malware it cleans, so everything goes back to normal.

So before you take a hit on your PC, mobile, or enterprise network, hit back first by downloading a quality cybersecurity and antivirus program, such as Malwarebytes for Windows, Malwarebytes for Mac, Malwarebytes for Android, Malwarebytes for Chromebook, Malwarebytes for iOS, portable Malwarebytes, or one of Malwarebytes’ business products. (It’s a good idea to get that flu shot too!)

Приложения и плагины Malware

У Malware нет плагина, зато антивирус доступен в виде приложений для компьютера и мобильного устройства. В первом случае речь идёт о таких операционных системах, как Windows, MacOS и Chromebook. А вот мобильное приложение можно установить только на Android.

Что касается версии для мобильных устройств, она представлена двумя тарифами: бесплатным и премиум. Бесплатная версия в точности повторяет десктопный аналог. Платная же дополнительно включает антифишинг, проверку приватности и антирекламу. Иными словами, Malware Premium определяет приложения, которые собирают данные о пользователе и запрашивают местоположение. Антиреклама позволяет найти и удалить ПО, внедряющее и показывающее рекламу.